Wardriving & waarom er meer aandacht moet komen voor onze draadloze signalen

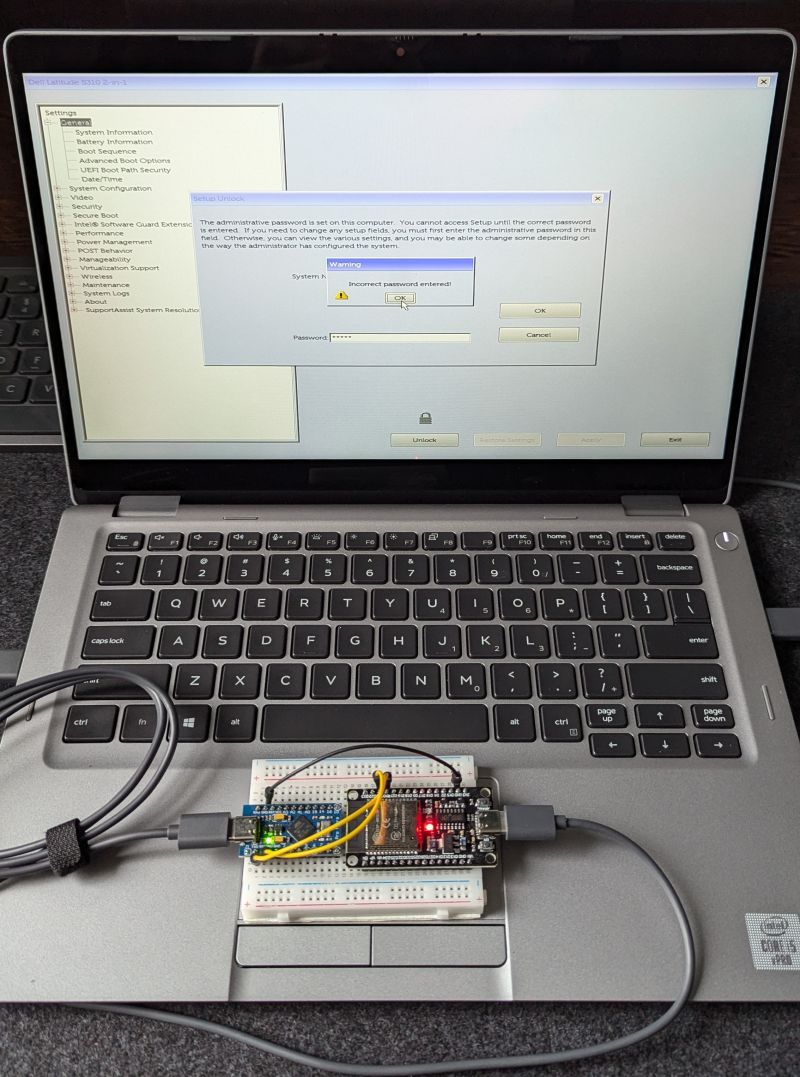

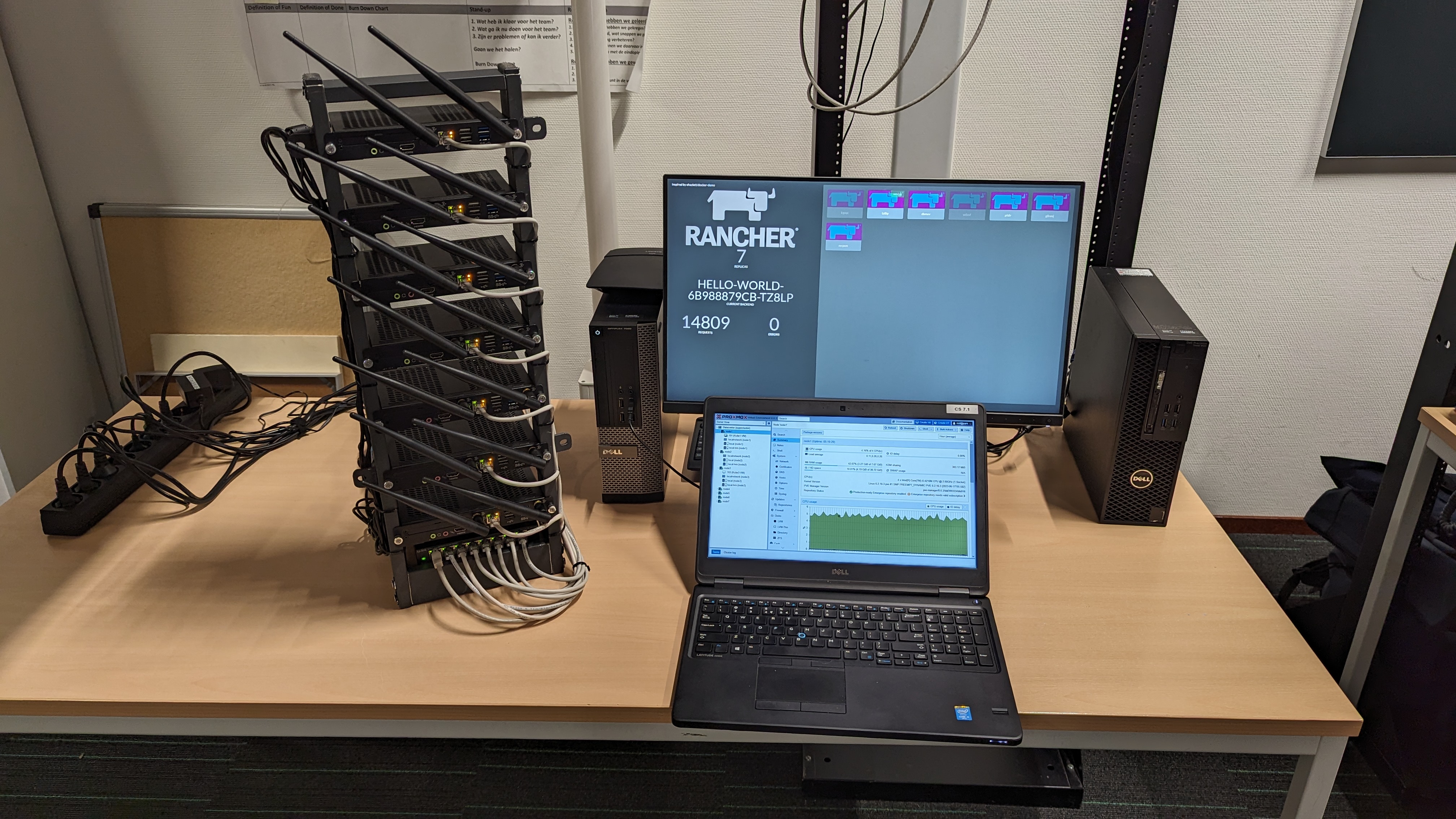

Recent ben ik opnieuw geïnteresseerd geraakt in wardriving. Om dit beter te begrijpen heb ik zelf een setup gebouwd: een ESP32 WROOM met de Marauder firmware, verbonden met een NEO-M8N gps-module en aangestuurd via een Flipper Zero. Met deze combinatie kun je zowel wifi als bluetooth scannen en tegelijkertijd de exacte gps-locatie vastleggen.

Wardriving ontstond begin jaren 2000, toen veel bedrijven hun draadloze netwerken slecht of helemaal niet hadden beveiligd. Hackers reden dan langs kantoren, scanden netwerken en probeerden binnen te dringen. Tegenwoordig ziet de praktijk er anders uit. De meeste wardrivers hacken niet meer actief, maar gebruiken setups zoals die van mij om netwerken en apparaten in kaart te brengen. Vaak uploaden zij deze data naar platforms zoals https://wigle.net. Wat een soort community competitie is geworden waarbij het doel is om zoveel mogelijk netwerken vast te leggen.

Toch is de vraag of dit wel zo onschuldig is. Op het eerste gezicht lijkt het ongevaarlijk, maar de data kan ook misbruikt worden. Veel mensen gebruiken bijvoorbeeld hun achternaam, adres of bedrijfsnaam als wifi netwerknaam. Via probing, het proces waarbij telefoons en laptops voortdurend pakketjes uitzenden om eerder verbonden netwerken te zoeken, kunnen hackers deze SSID’s onderscheppen. Combineer dit met een database zoals die van Wigle en iemand kan vrij eenvoudig achterhalen waar jij woont of werkt, zelfs zonder ooit in jouw buurt te zijn geweest.

Ook Bluetooth-apparaten kunnen gevoelige informatie prijsgeven. De namen van telefoons, smartwatches of laptops bevatten vaak unieke of persoonlijke details. Zoek dit op in Wigle en je krijgt een kaart die laat zien waar iemand allemaal is geweest en welke apparaten zij gebruiken.

In Nederland is passief scannen van wifi en bluetooth-signalen niet illegaal, zolang je de netwerken of apparaten niet daadwerkelijk binnendringt of verstoord. Toch roept dit belangrijke vragen op over privacy en veiligheid. Want hoeveel mensen realiseren zich eigenlijk welke signalen hun apparaten voortdurend uitzenden? En hoe makkelijk deze informatie kan worden gebruikt voor tracking en stalking?

Weet jij eigenlijk welke signalen jouw telefoon allemaal verstuurt wanneer je hem niet gebruikt en hoe je jezelf beter tegen dit soort aanvallen kunt beveiligen?